机构名称:

¥ 1.0

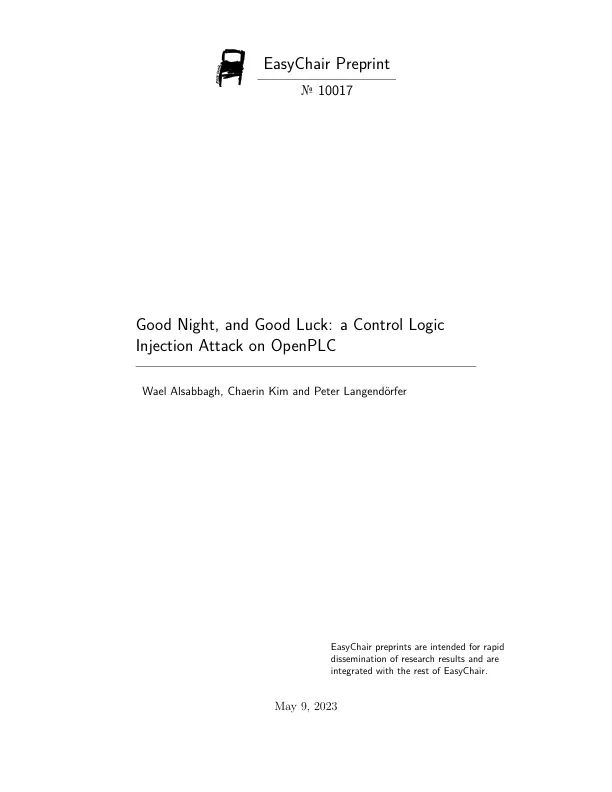

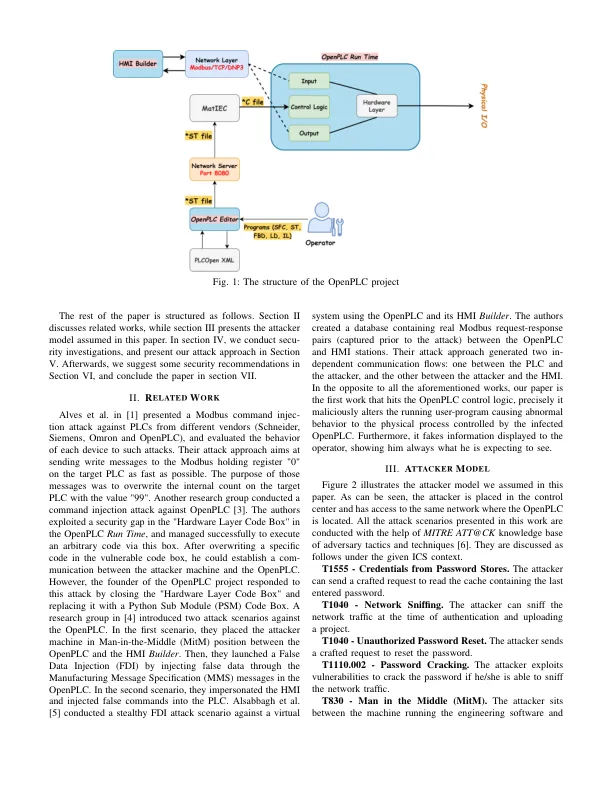

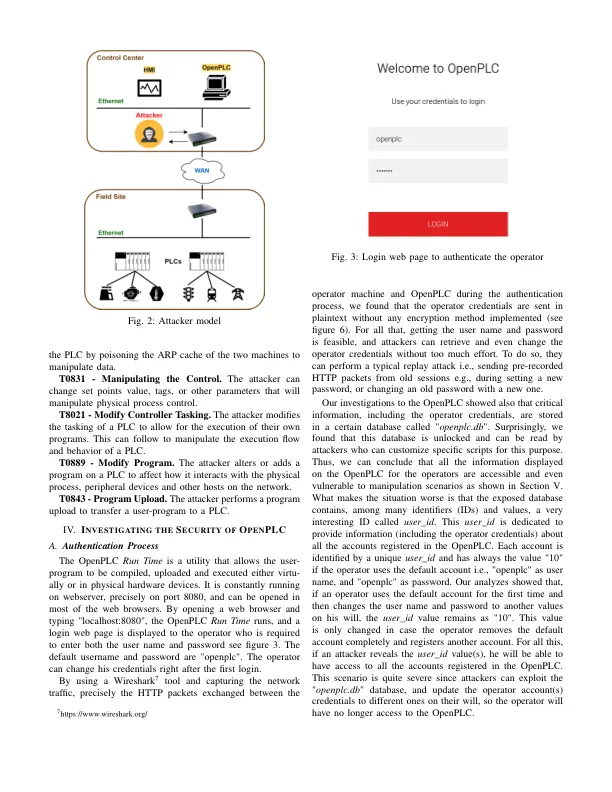

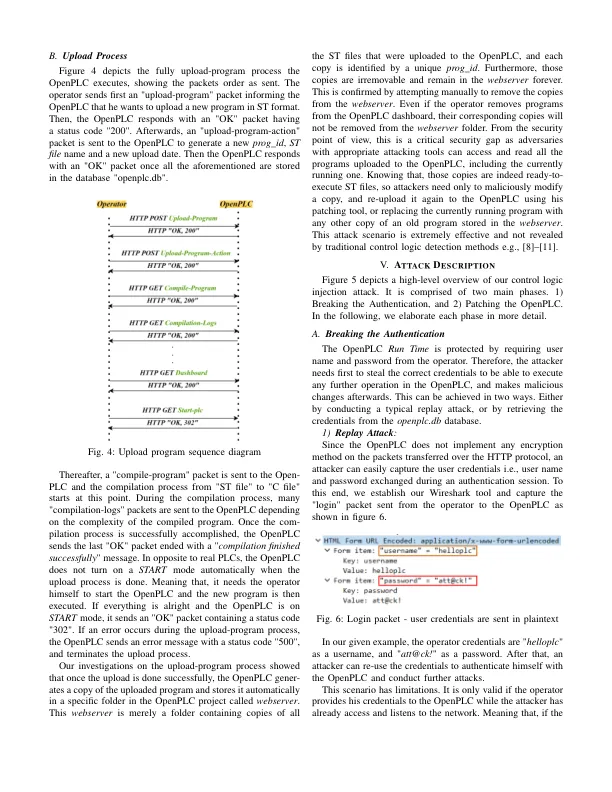

摘要 - 真实的硬件PLC非常昂贵,有时科学家/工程师无法建立小型测试床并进行实验或学术研究。为此,OpenPLC项目引入了合理的替代选项,并在编程代码,模拟物理过程以及使用低成本设备(例如Raspberry Pi和Arduino uno)中提供了灵感。不幸的是,OpenPLC项目的设计没有任何安全性,即缺乏保护机制,例如加密,授权,反复制算法等。这使攻击者可以完全访问OpenPLC并进行未经授权的更改,例如启动/停止PLC,设置/更新密码,删除/更改用户程序等。在本文中,我们进行了深入的调查,并披露了OpenPLC项目中存在的一些漏洞,表明攻击者既没有对用户凭据,也不对物理过程进行任何先验知识;可以访问关键信息,并有效地更改OpenPLC执行的用户程序。我们所有的实验均在最新版本的OpenPLC(即V3)上进行。我们的实验结果证明,攻击者可能会混淆受感染的OpenPLC控制的物理过程。最后,我们建议OpenPLC创始人和工程师关闭所披露的漏洞并具有更安全的基于OpenPLC的环境的安全建议。索引条款 - OpenPlc;网络攻击;网络安全;控制逻辑注射攻击;

氮化钛等离激元纳米钻阵列用于CMOS −对OpenPlc的控制逻辑注射攻击

主要关键词