机构名称:

¥ 1.0

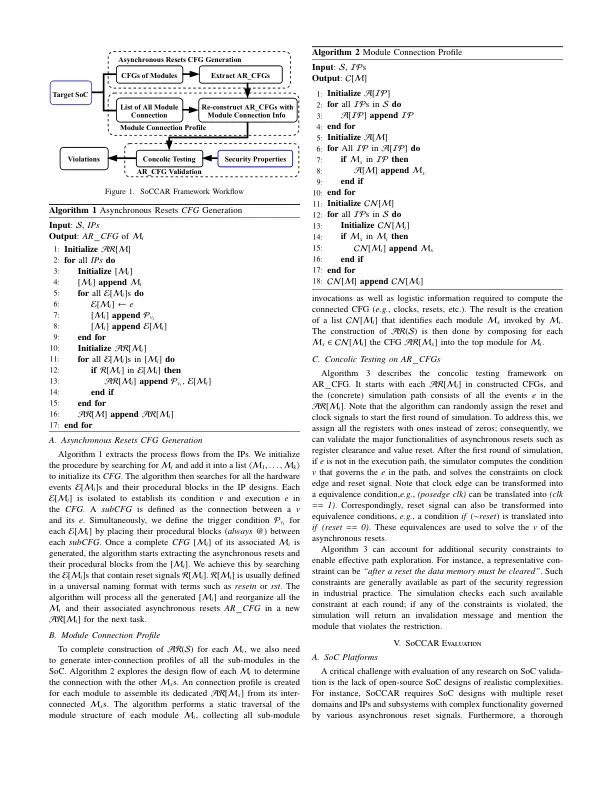

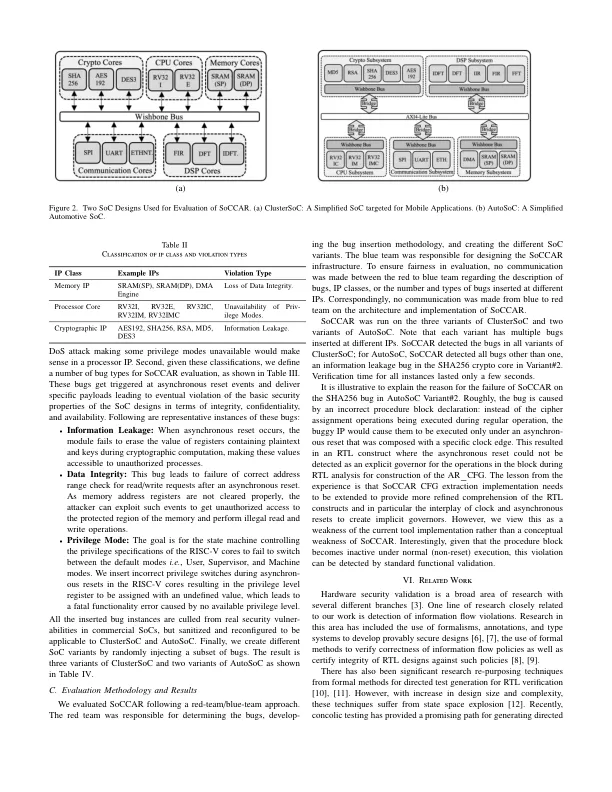

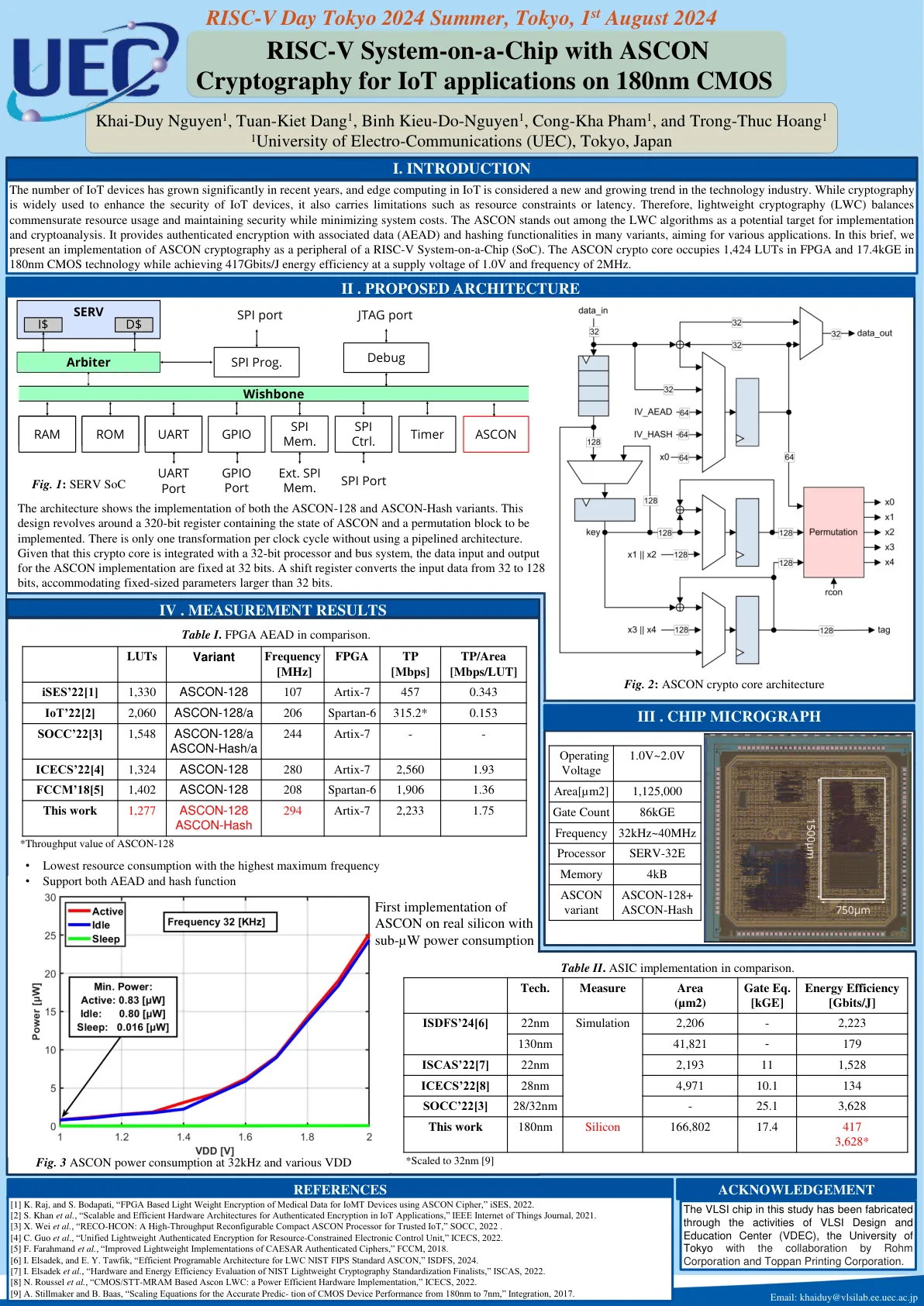

大多数现代计算设备通常是通过系统内芯片(SOC)体系结构设计的,是通过从各种全球分布式供应链中采购的预设的硬件知识属性(IP)块的集成和组成。IP可以是多种多样的,包括各种处理器核心,内存模块,加密块,通信模块(例如,无线和LTE模块),调试和外围驾驶界面(例如,JTAG,HDMI,USB等)。SOC设计有望比定制硬件更快地设计周转时间,稳健性和配置性。然而,这种整合的不幸影响是设计复杂性的急剧增加,以及安全漏洞的相应增加。因此,必须开发技术在现代SOC设计中系统侵犯安全行为的技术。现代SOC设计中复杂性的关键来源是过多的异步事件,即,由系统主要执行流的独立条件触发的事件。此类触发器包括异步重置,动态时钟切换,软件活动,模拟 /混合信号(AMS)事件等。< / div>不幸的是,异步事件引起的系统行为的不可分割性可能会导致微妙的角色案例脆弱性,而对手可以利用这些脆弱性,以损害整个系统的完整性。因此,值得信赖的SOC设计在很大程度上取决于安全验证,以确定异步事件引起的违规行为。另一方面,鉴于有很多潜在的异步触发器,SOC安全架构师不可能预测系统的行为对这些事件的响应,并提出其安全含义,并进行设计缓解。的确,异步事件角案例代表了工业社会安全验证实践中最难以检测的一些错误,并说明了大多数验证成本。在本文中,我们开发了一个框架,即“在同步r esets下,“因此,“如此”),以检测理解最普遍和娱乐性的异步异步事件之一的SOC安全性违规行为,部分重新集中。部分异步重置已在具有多个重置域的当前工业SOC设计中启用,并允许在执行的中间进行选定的IP和设计功能的部分初始化,而

SOCCAR:检测芯片上的系统违反系统...

主要关键词